File-Locker Ransomware

(шифровальщик-вымогатель)

Этот крипто-вымогатель шифрует данные пользователей с помощью AES, а затем требует выкуп в # BTC, чтобы вернуть файлы. Оригинальное название: File-Locker Ransomware. На файле написано: File-Locker Ransomware.exe

шифровальщик вирус-шифровальщик троян-шифровальщик aes крипто-вымогатель удалить восстановить файлы расшифровка расшифровать дешифровать дешифрование дешифровка алгоритм crypto-ransomware virus-encoder filecoder key ransom decrypt decryption recovery remove restore files data public private

© Генеалогия: HiddenTear >> File-Locker

К зашифрованным файлам добавляется расширение .locked

Активность этого крипто-вымогателя пришлась на вторую половину декабря 2017 г. Ориентирован на корейских и англоязычных пользователей, что не мешает распространять его по всему миру.

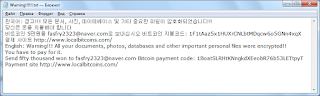

Записка с требованием выкупа называется: Warning!!!!!!.txt

Содержание записки о выкупе:

한국어: 경고!!! 모든 문서, 사진, 데이테베이스 및 기타 중요한 파일이 암호화되었습니다!!

당신은 돈을 지불해야 합니다

비트코인 5만원을 fasfry2323@naver.com로 보내십시오 비트코인 지불코드: 1F1tAaz5x1HUXrCNLbtMDqcw6o5GNn4xqX 결제 사이트 http://www.localbitcoins.com/

English: Warning!!! All your documents, photos, databases and other important personal files were encrypted!!

You have to pay for it.

Send fifty thousand won to fasfry2323@naver.com Bitcoin payment code: 1BoatSLRHtKNngkdXEeobR76b53LETtpyT Payment site http://www.localbitcoins.com/

Перевод записки на русский язык:

Английский: Внимание! Все ваши документы, фотографии, базы данных и другие важные личные файлы зашифрованы!

Вы должны заплатить за это.

Отправьте 50000 вон на fasfry2323@naver.com

Биткоин-кошелек: 1BoatSLRHtKNngkdXEeobR76b53LETtpyT

Сайт оплаты http://www.localbitcoins.com/

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

!!! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Используется AES-шифрование со статическим паролем "dnwls07193147", поэтому файлы можно легко дешифровать. Тем не менее уже набралось множество транзакций на оба указанных кошелька: в одном на данный момент почти 30 BTC, в другом более 2 BTC. Даты транзакций указывают на недавние платежи.

Список файловых расширений, подвергающихся шифрованию:

.7z, .asp, .aspx, .avi, .bat, .bk, .bmp, .c, .class, .cmd, .cpp, .cr2, .cs, .css, .csv, .divx, .dll, .doc, .docm, .docx, .dotx, .dxg, .exe, .gif, .html, .hwp, .ico, .index, .ini, .jar, .java, .jpeg, .jpg, .js, .kdc, .kdc, .lnk, .log, .mdb, .mkv, .mov, .mp3, .mp4, .mpeg, .msg, .nef, .odc, .odm, .odp, .odt, .ogg, .p12, .pdf, .pem, .pfx, .php, .pmd, .png, .pot, .pps, .ppt, .pptx, .ps, .psd, .r3d, .rar, .reg, .rtf, .sln, .sql, .torrent, .txt, .vbs, .wav, .wma, .wmv, .wsf, .xll, .xls, .xlsm, .xlsx, .xlt, .xml, .xqx, .zip (85 расширений без дублей).

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

Warning!!!!!!.txt

File-Locker Ransomware.exe

<random>.exe

\Desktop\ ->

\User_folders\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: fasfry2323@naver.com

BTC в корейском тексте: 1F1tAaz5x1HUXrCNLbtMDqcw6o5GNn4xqXBTC в английском тексте: 1BoatSLRHtKNngkdXEeobR76b53LETtpyT

См. ниже результаты анализов.

Результаты анализов:

Гибридный анализ >>

VirusTotal анализ >>

Другой анализ >>

Степень распространённости: средняя.

Подробные сведения собираются регулярно.

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновление от 2 января 2018:

Разработчик зачем-то переименовал свой вымогатель в Razy Ransomware. И это несмотря на то, что такой вымогатель уже существует. Возможно есть связь.

Новое расширение: .razy

Файл: Razy Ransomware.exe

Результаты анализов: VT

Read to links: Tweet on Twitter + Tweet ID Ransomware (ID under HiddenTear) Write-up, Topic of Support *

Thanks: Lawrence Abrams Michael Gillespie Andrew Ivanov *

© Amigo-A (Andrew Ivanov): All blog articles.